Stručnjaci iz kompanije Cofense otkrili su malspam kampanju u kojoj se preko Google dokumenata žrtvama isporučuje opasan TrickBot bankarski trojanac u formi PDF dokumenata. TrickBot je aktivan od 2016, a njegovi autori ga kontinuirano unapređuju i dodaju nove funkcionalnosti. Kada se pojavio bio je klasičan bankarski trojanac, a u međuvremenu je dobio module za krađu podataka, isporučivanje drugih malvera itd.

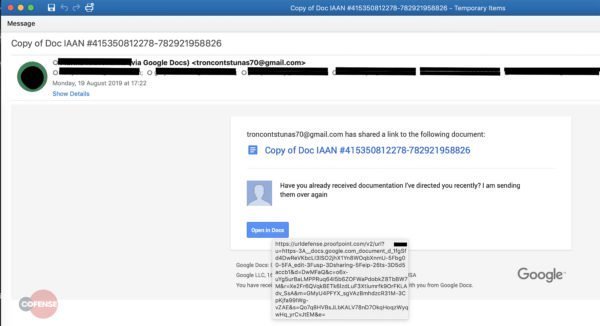

Najnovija verzija trojanca uključuje nove dinamičke webinject napade koji ciljaju korisnike mobilnih uređaja u SAD-u. Phishing email koji se šalje žrtvama sadrži TrickBot trojanac ubačen u Google Docs link uz standardne poruke koje Google šalje kad neko od korisnika podeli fajl. Žrtva biva preusmerena na dokument koji sadrži maliciozni link koji je hostovan na Google.

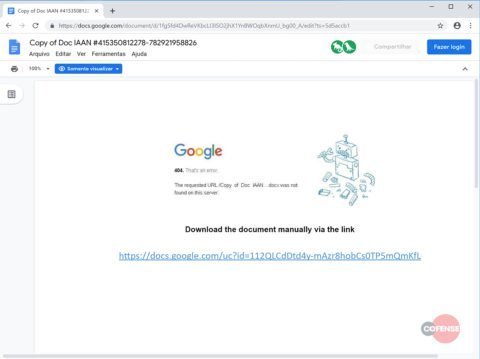

Google dokument sadrži lažnu “404 error” poruku i link ka malverima. Napadači su na ovaj način uspešno zaobišli Proofpoint secure email gateway jednog od Cofense korisnika. Phishing poruka sadrži i dugme “Open in Docs”, a žrtva klikom biva preusmerena na Google Docs odredišnu stranicu sa lažnom porukom o “grešci 404” i instrukcijama za manuelno preuzimanje dokumenta.

Slika 1. Izgled malspam phishing poruke sa Google dokumentom. Izvor slike: Cofense.

Slika 2. Google Docs odredišna stranica. Izvor slike: Cofense.

Umesto obećanog dokumenta, žrtva preuzima maliciozni payload koji je kamufliran u PDF dokument (sa .pdf.exe ekstenzijom), a to je moguće zato što Windows default podešavanja sakrivaju ekstenziju poznatih vrsta fajlova. Kada se payload izvrši, kopira se u više foldera i dodaje “planirani zadatak” kako bi obezbedio trajno prisustvo. Zadatak lansira neku od svojih kopija u sistem startup svakih 11 minuta narednih 414 dana. Bankarski trojanac se takođe ubacuje u procese.

Zatim se pravi prostor za Svchost, ubacuje i pokreće maliciozni kod. Ukoliko se dozvoli pokretanje, lansira se sve više i više Svchost-ova. Svaki od njih je zadužen za neki od Trickbot modula.

Ranije smo pisali o tome kako TrickBot krade kredencijale na klijentima za remote povezivanje, kao i o naprednim modulima za napad na POS terminale.