Zamislite da svake noći neko pokušava da provali u vaš stan, ali na kontrolisan način, samo da bi proverio da li brave rade. Ujutru dobijate izveštaj: ova brava je izdržala, ona se otvorila previše lako, a prozor u kuhinji niko nije ni proverio. To je, u suštini, ideja iza Breach and Attack Simulacije.

BAS je skup alata koji automatski i kontinuirano simulira napade na IT infrastrukturu organizacije, kako bi se proverilo da li bezbednosni sistemi zaista rade ono za šta su plaćeni.

Zašto je to uopšte potrebno?

Većina organizacija ima čitav arsenal zaštitnih alata: firewall, antivirus, sisteme za detekciju pretnji, centralizovano logovanje... Ali ti alati se retko proveravaju u praksi. Pretpostavlja se da rade jer su instalirani i uključeni.

Problem je što to nije dovoljno. Alati se pogrešno konfigurišu, okruženja se menjaju, nove tehnike napada zaobilaze stara pravila detekcije. Organizacija može godinama da misli da je dobro zaštićena, a da u stvarnosti ima ozbiljne praznine koje niko nije primetio.

BAS upravo to testira: ne da li alati postoje, nego da li funkcionišu.

Kako to izgleda u praksi?

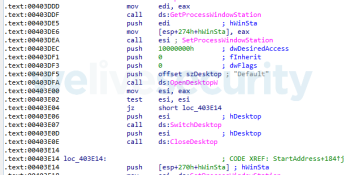

BAS platforma izvodi simulacije po unapred definisanim scenarijima koji prate kako stvarni napadači zapravo rade. Ti scenariji pokrivaju različite faze napada:

- Pokušaje probijanja ulaznih tačaka u mrežu

- Kretanje kroz sistem nakon što napadač već "uđe unutra"

- Krađu ili iznošenje podataka van organizacije

- Napade putem mejla i phishing scenarije

- Napade na cloud infrastrukturu

Na kraju svake simulacije, tim dobija konkretan izveštaj: koji napadi su zaustavljeni, koji su prošli, i gde tačno odbrana nije reagovala kako treba.

Čime se BAS razlikuje od penetracionog testiranja?

Pentest i BAS često rade ruku pod ruku, ali nisu ista stvar.

Penetraciono testiranje je kao angažovanje detektiva da jednom godišnje temeljno prouči vaš slučaj. BAS je kao imati automatski sistem koji svake noći proverava da li su vrata zaključana.

Pentest donosi dubinu, kreativnost i prilagođen pristup. Iskusan tester će razmišljati kao pravi napadač i pronaći ranjivosti koje automatizacija ne bi. BAS donosi konzistentnost i frekvenciju. Provere se dešavaju stalno, bez čekanja na sledeći angažman.

Ozbiljne organizacije koriste i jedno i drugo. BAS pokriva svakodnevnu higijenu i daje kontinuiranu sliku stanja, dok pentest povremeno ide dublje.

A šta je sa table-top vežbama?

Table-top vežbe su još jedan alat koji se često pominje u istom kontekstu, pa vredi napraviti razliku.

Table-top vežba je, u osnovi, organizovana diskusija. Tim sedi za stolom (ili na video pozivu) i prolazi kroz hipotetički scenario napada: "Pretpostavimo da je napadač ušao kroz phishing mejl - šta radimo?" Svako iznosi šta bi uradio, proveravaju se procedure, identifikuju se nejasnoće u odgovornosti i komunikaciji. Bez laptopova, bez stvarnih sistema, bez koda.

BAS je, nasuprot tome, tehnička provera koja se dešava direktno na infrastrukturi. Ne razgovara se o tome šta bi se desilo, sistemi se zaista testiraju i vidi se šta se dešava.

Ove dve stvari testiraju potpuno različite aspekte bezbednosti. Table-top vežba proverava ljude i procese: da li tim zna šta da radi, ko donosi odluke, kako teče komunikacija u krizi. BAS proverava tehnologiju: da li firewall blokira određenu tehniku napada, da li SIEM generiše alert kada treba.

Organizacija može imati savršeno uvežban tim koji zna tačno šta da radi u incidentu, ali ako tehnički sistemi ne detektuju napad na vreme, taj tim nikad neće dobiti šansu da reaguje. I obrnuto: odlično podešeni bezbednosni alati ne pomažu mnogo ako niko ne zna šta da radi s upozorenjem koje stiglo u tri ujutru.

Zbog toga se ova dva pristupa ne biraju jedan umesto drugog, nego se kombinuju. BAS pokrije tehničku stranu, table-top vežba pokrije ljudsku i procesnu.

Ko ima koristi od BAS-a?

Prvobitno je bio domen velikih korporacija i banaka, ali se to promenilo. Danas BAS ima smisla za svaku organizaciju koja ima SOC tim ili makar nekoga ko se bavi bezbednošću, i koja želi da zna da li to što ima zaista radi.

U praksi, najviše ga koriste:

- SOC timovi koji žele da provere da li njihovi sistemi za detekciju zaista hvataju poznate napade

- CISO-ovi koji treba da pred menadžmentom i regulatorima dokažu da bezbednosne kontrole funkcionišu

- Timovi koji rade na usaglašenosti sa regulativom, gde je dokazivanje efektivnosti kontrola obavezan deo posla

Na šta treba paziti?

BAS nije čarobni štapić i ima jasna ograničenja.

Radi samo sa poznatim napadima. Scenariji su zasnovani na dokumentovanim tehnikama koje napadači koriste, pa potpuno novi ili neviđeni načini napada neće biti pokriveni dok se baza ne ažurira.

Ne zamenjuje ljudsku ekspertizu. Automatizacija pokriva širinu, ali ne i dubinu. Iskusan tester može pronaći nešto što alat nije.

Zahteva određenu zrelost organizacije. Ako infrastruktura nije konsolidovana i ako ne postoje jasno definisane bezbednosne kontrole, rezultati BAS-a će biti teški za interpretaciju i preduzimanje akcija.

I možda najvažnije: dobar rezultat na BAS testiranju ne znači da je organizacija potpuno bezbedna. Znači da je otporna na poznate scenarije koji su testirani. To je vredna informacija, ali ne i kompletna slika.

Ukratko

BAS je odgovor na jedno jednostavno pitanje koje mnoge organizacije sebi ne postavljaju dovoljno često: "Da li naša zaštita zaista radi?" Umesto da se to saznaje tek kada dođe do pravog incidenta, BAS to proverava stalno i sistematski.

Na domaćem tržištu, kao rešenje koje uključuje BAS funkcionalnosti dostupan je Nemesis iza kog stoji kompanija Persistent Security Industries. Net++ technology je ovlašćeni partner koji ovu tehnologiju donosi direktno vama, uz implementaciju, obuku i podršku na lokalnom nivou. Ako vas interesuje šta bi Nemesis mogao da otkrije u vašoj odbrani, kontaktirajte Ne++.