Insajderska pretnja - Hakerima prodaju poverljive informacije organizacija u kojima rade

Hakeri plaćaju i sedmocifrene sume dolara nedeljno insajderima!

Insajder je svako ko ima pristup vrednim podacima organizacije. To može biti zaposleni, poslovni partner, vendor ili neko ko je ranije imao pristup, a u organizaciji su zaboravili da mu ga ukinu (na primer, bivši zaposleni).

Najopasniji aspekt insajderskih pretnji je činjenica da se radi o sistemima i pojedincima koji su od poverenja tako da se potencijalno opasne aktivnosti mogu provući ispod radara bezbednosnih alata za detekciju i menadžerske kontrole. Insajderi mogu obrisati dokaze o svojim malicioznim aktivnostima i tako otežati eventualnu forenzičku istragu.

Insajderske incidente je najteže otkriti i često je za to potrebno da prođu meseci ili godine. U izveštaju IBM-a, 2016 Cyber Security Intelligence Index, navodi se da je čak 60% svih sajber napada povezano sa insajderima. Od tih 60%, 3/4 su napadi "zlonamernih" insajdera, dok je 1/4 napada posledica nenamerne greške insajdera.

Prodaja informacija na Dark Webu

Zaposleni po pravilu imaju pristup najosetljivijim fajlovima, a ne moraju da brinu o zaobilaženju bezbednosnih mera koje su predviđene za odbranu od eksternih pretnji. Zaposleni može da prikupi, javno objavi ili proda poverljive fajlove kompanije konkurenciji i tako načini ogromnu štetu i gubitak svojoj organizaciji. To mogu biti različite informacije o poslovanju, poverljivim aspektima posla, projektima u pripremi itd.

Upravo ovo se događa na „pijaci“ Dark Weba, mestu na kome možete prodati i kupiti gotovo sve – od narkotika do alata za eksploataciju, malvera i ukradenih podataka. Jedan od najpoznatijih sajtova za trgovinu poverljivim informacijama kompanija je Kick Ass Marketplace.

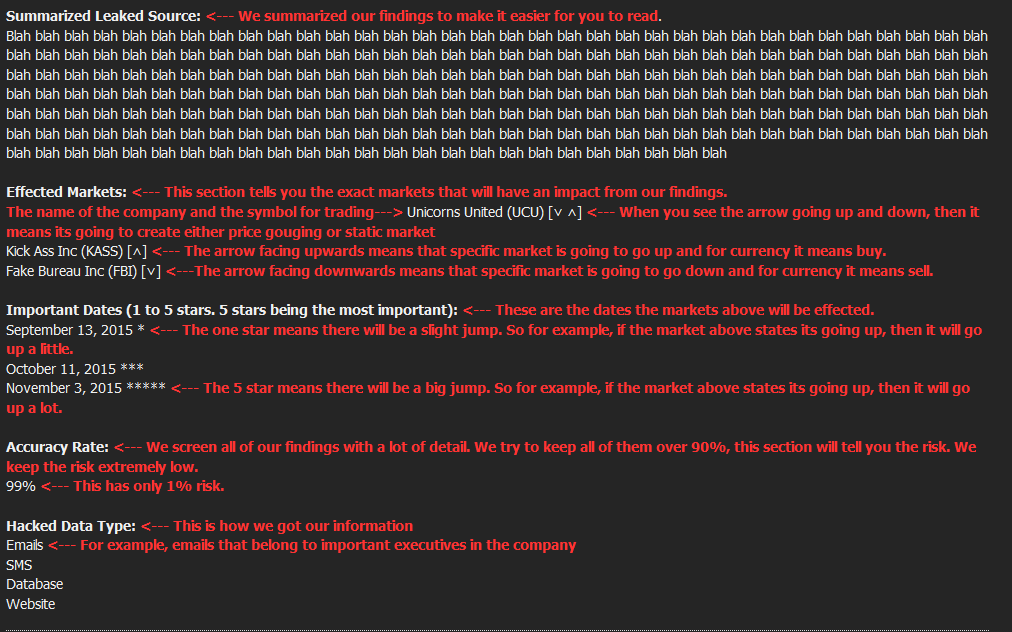

Kick Ass Marketplace nudi korisnicima pretplatu koja se kreće i do jednog Bitcoina mesečno (trenutno vredi oko $1.105) kako bi im omogućila pristup različitim „proverenim i tačnim“ insajderskim informacijama koje postoje na sajtu. Svakom postu na sajtu se dodeljuje „rejting pouzdanosti“ uz savet da li kupiti ili prodati akcije u datoj kompaniji i na taj način zaraditi od prikupljenih insajderskih informacija.

Primer posta na forumu. Izvor slike deepdotweb.com

U maju prošle godine, administrator Kick Ass Marketplace sajta sa pseudonimom „h3x“ je dao intervju u kome kaže da sajt ima 15 osoba zaposlenih u investicionim kompanijama, 25 pretplatnika, 3 hakera i 2 berzanska analitičara koji prate finansijska tržišta i verifikuju integritet ukradenih informacija pre nego što se one objave na sajtu. Prema najnovijim istraživanjima, Kick Ass Marketplace nedeljno postavlja oko 5 poverljivih izveštaja o insajderskoj trgovini i zarađuje oko $35.800 US dolara nedeljno.

Još jedan sajt ovog tipa na Dark Webu je The Stock Insiders i fokusira se isključivo na mogućnosti za insajdersku trgovinu – na primer, regrutovanje kasira ili drugih zaposlenih u maloprodaji na nekoj nižoj poziciji koji bi im pomogli da potroše novac sa ukradenih kreditnih kartica za robu koju mogu lako da preprodaju, kao što su recimo Iphone telefoni.

Saučesništvo u napadima

Pored prodaje poverljivih informacija, neki zaposleni sarađuju sa hakerima u operacijama ubacivanja malvera u mrežu organizacije.

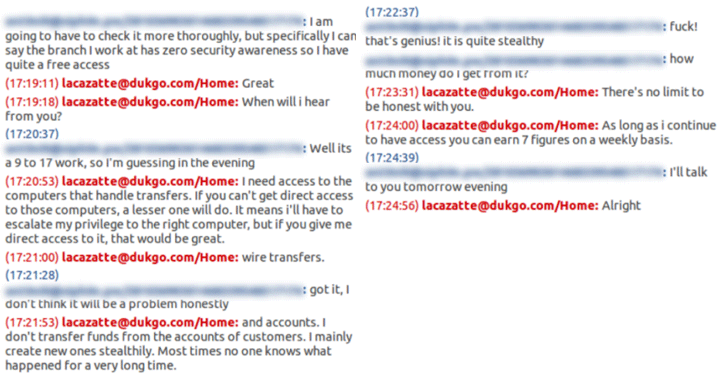

Otkriven je i slučaj da je haker u saradnji sa insajderima ubacio malver direktno u mrežu banke. Ovaj pristup umanjuje troškove i napore pošto haker ne mora da sprovodi phishing tehnike, a može da zaobiđe mnoge nivoe odbrane (npr. anti-virus i sandbox). Takođe je otkriven i slučaj hakera koji je bio spreman da plati sedmocifrenu sumu nedeljno (u dolarima) insajderu koji bi mu omogućio pristup računaru banke.

Prepiska hakera i zaposlenog. Izvor slike thehackernews.com

Ozbiljnost insajderske pretnje

Aktivnost insajderskih pretnji se udvostručila protekle godine. Zabeleženo je 10.489 incidenata povezanih sa insajderima i privilegovanim korisnicima, a u 172 slučaja zabeleženo je kompromitovanje podataka (u proseku, 1 slučaj na svaka 2 dana).

Insajderska pretnja može da napravi veće finansijske gubitke nego eksterni napad za kompaniju. Ipak, insajderske pretnje su potcenjene i retko se o njima govori. Glavni razlog tome je što organizacije nisu svesne da su meta svojih malicioznih insajdera ili ne prijavljuju ovakve incidente.

Zašto se o insajderskim pretnjama ne govori dovoljno? Iz nekoliko razloga:

- Insajderske incidente je jako teško otkriti. Maliciozni insajder može godinama neopaženo da krade podatke. Ako se incident i otkrije, teško je utvrditi koji sve podaci su kompromitovani.

- Prijavljivanje, odnosno obelodanjivanje curenja podataka može loše da utiče na reputaciju organizacije.

- Teško se dokazuje. Kad se utvrdi da je neko iznutra iznosio informacije, teško je utvrditi ko je krivac, pa čak i ako se zna ko je krivac teško je pronaći dokaze koji bi bili prihvatljivi na sudu.

Sve gore navedeno odnosi se na organizacije koje ne primenjuju bezbednosna rešenja koja služe za prevenciju curenja podataka i nadgledanje zaposlenih.

Neke kompanije su zato uspostavile okruženje "nultog poverenja". Međutim, to nije dobro rešenje, jer negativno utiče na produktivnost, inovativnost i generalno frustrira korisnike. Srećom, analitika i napredak u oblasti veštačke inteligencije omogućavaju jednostavnija i elegantnija rešenja za detekciju potencijalnih insajderskih pretnji (na primer Symantec DLP za prevenciju gubitka podataka, ili Balabit SCB za nadgledanje privilegovanih korisnika)

Zaštita od insajderske pretnje

1. Šta štitimo?

Za početak je potrebno identifikovati najvrednije informacije. Informacije postoje u formi dokumenata (fizičkih ili virtuelnih), zatim kao izvorni kôd, u mejlovima, kod ljudi (da, ljudi su ti koji često poseduju ključne informacije koje nisu sadržane u dokumentima) itd. Postavite jednostavno pitanje: Ako se nešto dogodi sa određenom informacijom, da li se poslovanje može nesmetano nastaviti? Ako je odgovor DA, onda taj resurs nije kritičan. Primenite najjaču zaštitu na najvrednije, odn. kritične podatke i za njih primenite najfrekventniji monitoring.

2. Od koga bi se trebalo zaštititi?

Insajder koji je učestvovao u incidentu nije uvek šef (osoba sa specijalnim ovlašćenjima) ili ekspert (inženjer). U trećini slučajeva u pitanju su krajnji korisnici koji su imali uvid u osetljive podatke jer im je to potrebno za obavljanje posla. Samo mali procenat su zaposleni na rukovodećim mestima, a isti taj procenat čine zaposleni sa većim ovlašćenjima poput sistem administratora i developera. Poenta priče je da bi trebalo manje brinuti o formalnoj poziciji, a više o nivou ovlašćenja koji zaposleni imaju i mogućnostima njihovog nadzora. Preporučuje se jedan zdrav nivo sumnje prema svim zaposlenima.

3. Pratite ponašanje zaposlenih.

Ljudi vole da se drže svojih navika - dolaze na posao u isto vreme i obavljaju poznate zadatke. Isto važi i kad je u pitanju način na koji koriste tehnologiju. Dubinska analitika i veštačka inteligencija mogu otkriti devijacije u ponašanju svakog zaposlenog što značajno olakšava pronalaženje dokaza o kompromitovanosti sistema.

4. Upoznajte ključne insajdere.

Razumevanje korisnika koji potencijalno mogu napraviti veliku štetu je od krucijalne važnosti. Trebalo bi proceniti koliki bezbednosni rizik svako od njih nosi. Sa posebnom pažnjom treba nadzirati IT administratore, top menadžment, ključne vendore i ostale zaposlene koji imaju pristup najvrednijim resursima kompanije.

5. Ne zaboravite osnove bezbednosti.

U oblasti bezbednosti novi alati su veoma poželjni. Međutim, bitno je poštovati stare, dobro poznate bezbednosne preporuke - redovno ažuriranje softvera kako hakeri ne bi iskoristili ranjivost, primenu visokih standarda autentifikacije korisnika kako bi se otežala krađa kredencijala, prikupljanje svih podataka i forenzike sa svih uređaja koji dolaze u interakciju sa vašom mrežom kako bi prvi saznali da li ste hakovani. Organizujte treninge, testirajte ih i zadajte im iznenadne vežbe.