Šta je Man-in-the-Middle napad i kako se zaštititi?

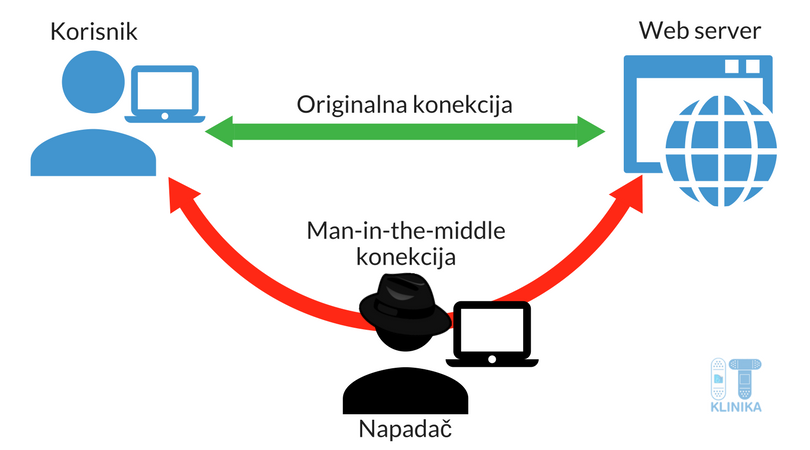

MITM napad se dešava kada se neautorizovani entitet ubaci između dva sistema i pokuša da presretne i/ili izmeni razmenu informacija.

Sigurno ste mnogo puta čuli za Man-in-the-Middle (MiTM) napad. Verovatno otprilike znate i šta je to. Ali, šta je tačno MiMT napad?

Kako i samo ime kaže, ovaj napad se dešava kada se neautorizovani entitet 'ubaci' između dva sistema koja međusobno komuniciraju i pokuša da presretne tekuću razmenu informacija. Pojednostavljeno, to je moderna verzija prisluškivanja (eng. bugging).

Zajednički imenitelj za računare, pametne uređaje i aplikacije su informacije i podaci. Informacije i podaci se konstantno razmenjuju - između različitih uređaja, aplikacija, računara, servera... Dakle, informacije i podaci su stalno u pokretu. To dovodi do neizbežnih pitanja bezbednosti i privatnosti. Kada podaci putuju od jednog do drugog endpointa, u periodu prenosa podataka kontrola se donekle gubi. Kada se napadač postavi između 2 endpointa i presretne i/ili modifikuje podatke koji putuju, u pitanju je Man-in-the-Middle napad.

Dok se obavlja prenos podataka između uređaja (računar, telefon) i servera, napadač se pomoću veština i alata postavlja između 2 endpointa i presreće podatke. Dok 2 strane veruju da komuniciraju međusobno, one u stvari komuniciraju sa napadačem (i preko njega). MiTM napadi se ne događaju samo kod komunikacije uređaj-server, već se mogu dogoditi kad god 2 sistema virtuelno razmenjuju podatke.

Ilustracija Man-in-the-Middle napada.

Kako MiTM funkcioniše?

Postoje dva oblika ovih napada, jedan koji zahteva da napadač bude fizički blizu svoje mete i drugi koji uključuje malver, poznat i pod imenom man-in-the-browser (MITB) napad.

Kod tradicionalnih MITM napada, napadač mora da ima pristup nezaštićenom ili slabo zaštićenom Wi-Fi ruteru. Ovaj oblik napada najčešće srećemo na javnim mestima sa besplatnim Wi-Fijem, ili u nekim kućama. Napadač skenira ruter tražeći ranjivosti kao što su podrazumevane ili slabe lozinke, ili bezbednosne rupe koje nastaju zbog loše konfiguracije rutera.

Kada napadač otkrije ranjivost, ubacuje se (pomoću alata) između računara korisnika i web sajta koji korisnik posećuje.

Druga varijanta MITM napada, man-in-the-browser, je popularnija među sajber kriminalcima, jer se lakše izvršava. Kod man-in-the-browser napada sve što je potrebno napadaču je da pronađe način na ubaci malver u računar, koji se zatim instalira u browser bez znanja korisnika i snima sve podatke koje žrtva šalje određenim sajtovima, kao što su sajtovi finansijskih institucija.

Generalno posmatrano, postoje 4 metoda MiTM napada: "Hvatanje" paketa (eng. Sniffing), ubacivanje paketa, preuzimanje sesije i "skidanje" SSL-a.

- "Hvatanje" paketa. Ovo je tehnika kojom se "hvataju" paketi podataka koji ulaze i izlaze iz sistema ili mreže. To je ekvivalent prisluškivanju telefonskih razgovora. "Hvatanje" paketa može biti i legalan postupak ako se primeni na odgovarajući način, a mnoge kompanije to rade "iz bezbednosnih razloga".

- Ubacivanje paketa. Ovo je tehnika ubacivanja malicioznih paketa podataka u regularne podatke. Na taj način, korisnik nije svestan malicioznih fajlova (malvera) zbog toga što oni dolaze kao deo legitimnog paketa podataka. Ova tehnika se često primenjuje i kod DDoS napada.

- Preuzimanje sesije. Da li ste nekada videli obaveštenje "sesija je istekla"? Ako ste ikada vršili online plaćanje ili popunjavali online formu, onda vam je poznato. Sesija je vremenski period između trenutka kada ste se ulogovali (na vaš bankovni nalog, recimo) i trenutka kada ste se sa naloga izlogovali. Sesije su česta meta hakera jer potencijalno sadrže osetljive informacije. U većini slučajeva preuzimanja sesije, haker najpre uspostavi prisustvo u sesiji, a zatim preuzme kontrolu nad njom. Ovi napadi se mogu izvesti na više načina.

- "Skidanje" SSL-a. "Skidanje" SSL-a je vrsta MiTM napada koji se ređe sreću u praksi, ali su zato najopasniji. Kao što je poznato, SSL/TLS sertifikati obezbeđuju sigurnu, kriptovanu online konekciju. Kod ovih napada, napadači "skidaju" SSL/TLS konekciju i protokol se od bezbednog HTTPS pretvara u nebezbedni HTTP.

Kako sprečiti MiTM napade?

Da bi se MITM napadi zaustavili, potrebno je da obe strane, korisnik i web server, preduzmu određene korake.

Za korisnike:

- Izbegavajte javne WiFi mreže koje nisu zaštićene lozinkom.

- Obratite pažnju na upozorenja browsera.

- Izlogujte se iz aplikacije (recimo e-banking) ako je ne koristite.

- Ne koristite javne mreže kada obavljate osetljive transakcije.

Za Web sajt administratore:

- Obezbedite siguran protokol komunikacije TLS/SSL pomoću SSL sertifikata.

- Implementirajte HSTS.

- Postarajte se da na vašem sajtu ne bude tzv. "pomešanog sadržaja".

- Ukoliko vaš sajt koristi SSL, onemogućite nebezbedne SSL/TLS protokole. Preporuka je da omogućite samo TLS 1.1 i TLS 1.2.

Dodatne preporuke za korisnike:

- Ne klikćite na linkove u imejlovima od nepoznatih pošiljalaca.

- Ne preuzimajte piratske sadržaje.

- Obezbedite kućnu mrežu lozinkom.

- Instalirajte antivirus/antimalver rešenje.

![Šta su Advanced Persistent Threats - APT [what-is] Šta su Advanced Persistent Threats - APT [what-is]](/images/3/2/5/e/6/325e6b3aa04032b2b79167e669fe5c551a641351-1-advanced-persistent-threats.png)